由此数据不难看出,网络攻击和信息威胁的层数不穷,使得网络安全近况不容乐观,网络安全已经成为网络技术发展的拦路虎,阻碍了在各个领域的网络应用的发展。

1.2现有主要网络安全防护技术

加密技术无疑对保证网络安全来说至关重要,加密的概念只要是指,将发送方所要发送的明文信息或数据进行某种不特定的算法进行运算,从而使其变成一种类似乱码的不可读的代码,这些代码被称之为“密文”,如果密文被接收方用特定的密钥进行解密后,密文将恢复成为当初加密前的可读性的明文信息或数据。通过这样的方式手段可以有效的保证所传输的数据不会被某些不法分子恶意的窃取、阅读或更改原信息。

现阶段的主要加密技术分为两大种:既对称加密技术与非对称加密技术,其余的加密算法如哈希(Hash)算法、DH(Diffic Hcllman)等多种多样的算法,而本文主要是针对当今各国现阶段主要使用的对称及非对称加密算法进行研究。

2.加密技术理论

2.1对称加密

对称加密技术在对信息的加密和解密过程中拥有相同的密钥,并且这两个密钥也可以进行相互的推算[1]。其优点是速度快,所需资源小;缺点是需要进行密钥管理交换复杂[2],密钥所需的规模庞大,与未知的实体初次通信较为困难。

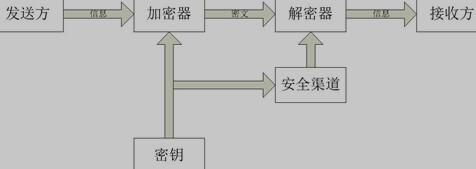

一般的对称加密系统基本的工作原理:在信息的传输之前发送方用户和接收方用户一起商定一个密钥,然后由发送方用户对信息明文及加密密钥一起经过加密算法后,将所得到的密文发送给接收方用户。接收方用户成功收到密文后,而后使用加密过程时使用的算法的逆算法进行对密钥的解密,最后再用密钥对明文进行解密,使其恢复到加密前的可读的明文状态,原理如图1所示。

图1 对称加密技术

在对称加密的算法中,密钥是加密算法的核心,因为加密明文和解密密文都需要用到,并且信息发送方和信息接收方必须要有相同的密钥才可以加密或解锁出正确的信息,从而保证信息的成功传递,并保证信息是安全的。

在对称加密算法中,由于信息的发送方和信息的接收方都有一个相同的密钥,因此对称加密技术有了快捷方便且易于实现等多种优点,所以才使其得到了广泛的应用于一些数据和通信的传输但是如果在多个用户之间进行加密的通信时,每一对用户都应该使用一个相同的密钥,这就说明,如果有n个用户进行相互之间的通信时,那么这就必须存在n*(n-1)/2个完全不同的密钥,这样才能保证收发双方在进行信息传递时不被第三者了解到密文中的信息内容。如果当中的n非常大时,密钥将要变得非常多,记数量这么巨大的密钥是不可能的,并且密钥泄露的可能性也将大大的增加,如果密钥一旦泄露,就意着任何人都可以对收发双方的信息进行解密而了解到双方所发信息的内容,后果的严重性不可估量,比如二战时纳粹德国的恩尼格玛密码机被英国舰船意外缴获,而后英国人利用这部缴获的恩尼格玛密码机破译除了德国的潜艇进行狼群袭击行动,从而使英国海上补给线得以幸免于难,乃至于使辉煌一时的德国海军彻底瘫痪。由此类比可知密钥对通信安全性的至关重要。

现阶段应用比较普遍的是著名的由美国国家标准局所提出来的DES(数据加密标准,Data Encryption Standard),DES是非常对称的,因此它既可以用来加密,也可以用去解密。它将明文用64位的二进制数字进行分组,再使用64位密钥组进行加密,通过遵循某种次序的反复将分的组进行换位和替代,从而提高加密技术的强度[3]。明文信息需要通过16次不断地换位和替代后,才可以获得密文。而对密文的解密时,只需将加密的密钥步骤进行相反的运算,才能获得可知的明文信息内容。对于这种加密运算次数繁多的对称加密算法,除了使用将所有可能性一一列举的穷举法进行全部可能性的列举外,还没别的便捷的方法去破解信息。但是这种方法仅仅依赖密钥的安全性,而不依赖于算法的安全性。 浅谈加密技术及其应用(2):http://www.751com.cn/jisuanji/lunwen_36077.html